Telegram抓包:原理、风险与防范

在当今即时通讯应用百花齐放的时代,Telegram以其强大的加密功能和丰富的API生态备受用户青睐。然而,这也使其成为技术研究者和潜在攻击者关注的焦点,“抓包”便是其中一项常见的技术手段。所谓抓包,即通过网络嗅探工具截获并分析设备与服务器之间传输的数据包,旨在理解应用通信机制、调试问题或进行安全审计。

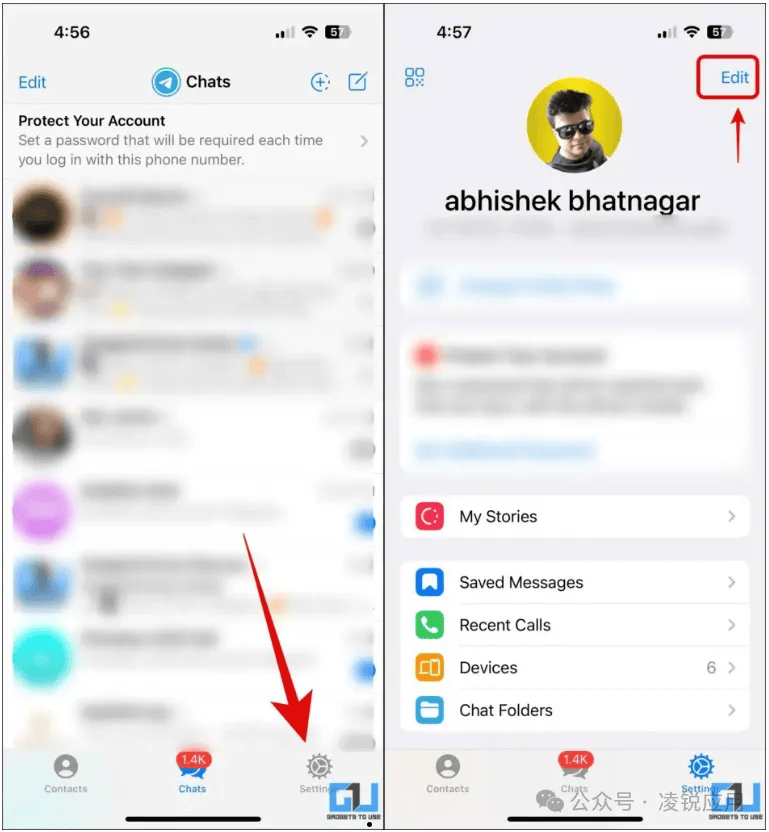

Telegram的通信架构基于其自研的MTProto协议,该协议设计上注重速度和安全性。默认情况下,Telegram使用端到端加密的“秘密聊天”功能,但普通聊天则采用客户端-服务器加密。抓包分析主要针对后者。进行抓包通常需要借助工具(如Wireshark、Fiddler或Burp Suite),并在设备上安装受信任的证书以解密HTTPS流量。对于Telegram,由于其使用自定义协议,直接抓包可能得到加密数据,进一步分析需结合逆向工程等手段解析协议结构。

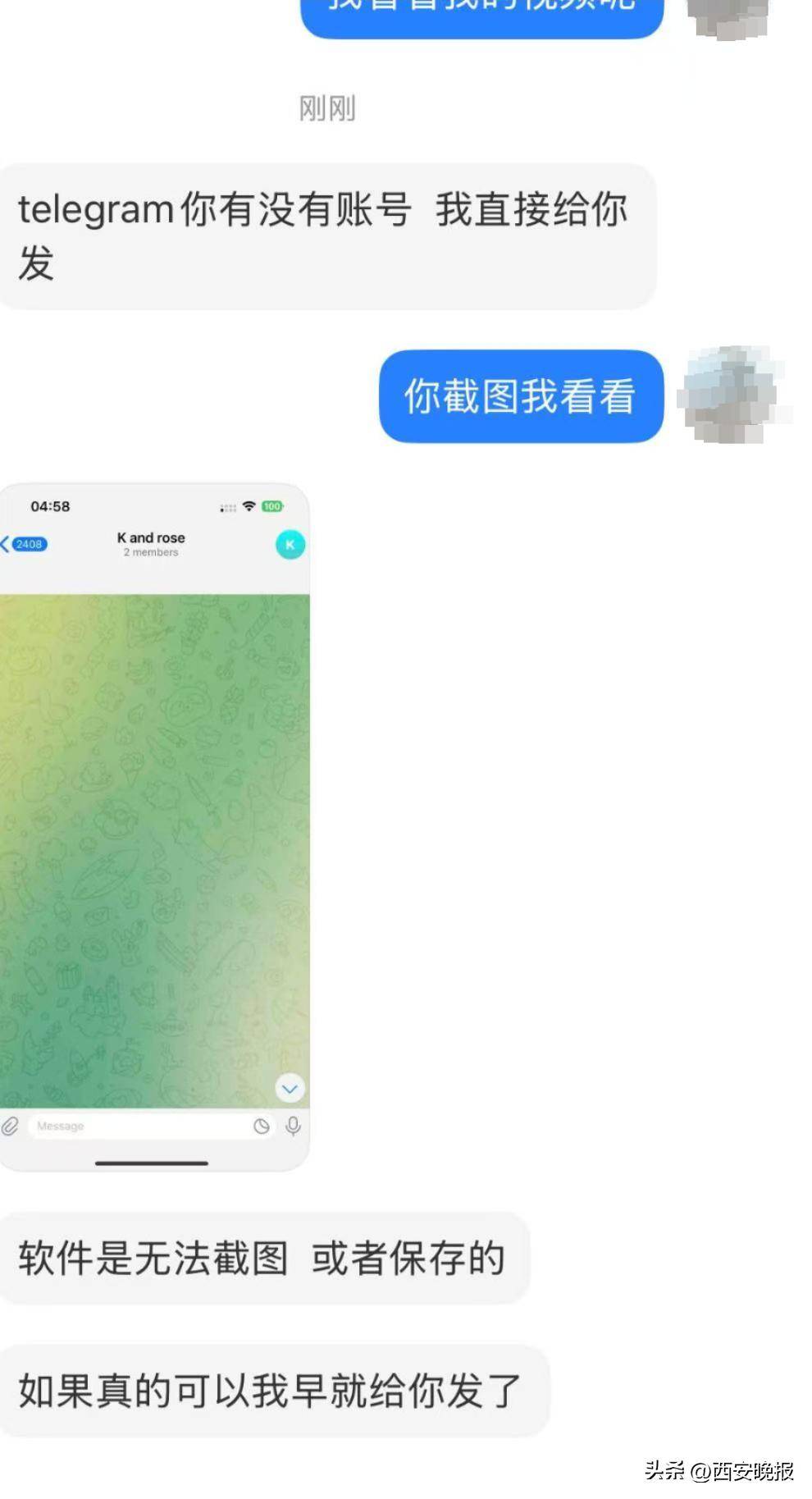

抓包行为本身是一把双刃剑。在合法范围内,开发者可通过抓包调试客户端与服务器的交互,安全研究人员能借此发现潜在漏洞,提升应用安全性。然而,一旦被恶意利用,抓包可能导致严重风险:攻击者可截获用户聊天内容、媒体文件乃至登录凭证;批量抓取公开群组数据可能侵犯用户隐私;更甚者,通过中间人攻击伪造服务器响应,实施钓鱼或欺诈。尽管Telegram的加密机制增加了抓包难度,但若用户设备已安装恶意证书或连接至不安全网络,风险将显著上升。

为防范恶意抓包,用户与开发者皆需保持警惕。用户应始终启用Telegram的双重验证,避免连接公共WiFi处理敏感信息,定期检查设备证书安装情况。对于开发者,遵循安全开发规范、定期更新协议加密方式、采用证书绑定技术可有效增加抓包难度。Telegram官方亦持续强化协议安全,例如引入PFS完美前向保密,确保即使单次密钥泄露也不影响历史通信。

总之,Telegram抓包技术折射出网络安全领域永恒的攻防博弈。它既是技术探索的工具,也可能成为隐私的破门锤。在数字化生存日益深入的今天,理解其原理与风险,并采取务实防护措施,或是在享受便捷通讯与捍卫数据安全之间找到平衡点的关键所在。