Telegram远程遥控:便捷与风险并存的数字双刃剑

在即时通讯应用Telegram的庞大生态中,其强大的机器人API和丰富的功能扩展,催生了一种特殊的使用场景——远程遥控。这并非指操控实体设备,而是指通过Telegram实现对其他计算机、服务器或数字服务的远程控制与管理。这种能力如同一把双刃剑,既为合法用户带来了前所未有的便利,也为恶意活动提供了隐蔽的温床。

从技术层面看,实现远程遥控的核心在于Telegram Bot。用户可以通过官方BotFather创建专属机器人,获取API令牌。结合Python、Node.js等编程语言,开发者能够编写脚本,让Bot接收特定指令,并通过网络协议(如SSH、HTTP)与目标服务器或安装有客户端的计算机进行交互。例如,一个简单的Bot可以设计为:当用户发送“/status”命令时,Bot自动触发脚本查询服务器运行状态并返回结果;发送“/reboot”则可安全重启远程服务。这种模式使得管理员无需直接登录复杂的管理后台,通过熟悉的聊天界面即可完成日常运维。

在实际应用中,远程遥控展现了巨大的实用价值。系统管理员可以随时随地监控服务器健康度、部署更新或处理紧急故障;物联网爱好者可以搭建智能家居控制中心,用一条消息开关灯光或调节温度;普通用户也能通过自建Bot实现文件同步、数据备份或自动化任务。Telegram的端到端加密(在秘密聊天中)和云端同步特性,为这些操作增添了一层安全与便捷。

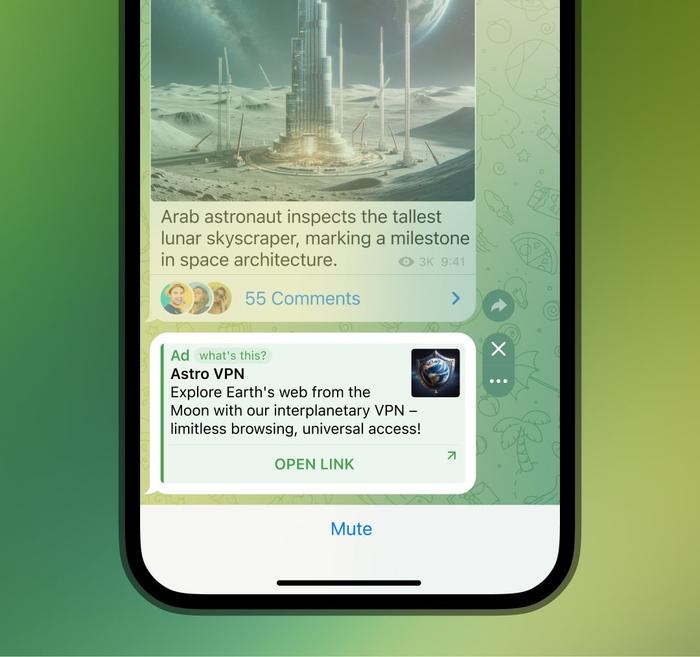

然而,正是这种便捷性,使得远程遥控技术容易被滥用。恶意软件开发者常利用Telegram Bot作为命令与控制(C&C)服务器。被感染的设备会定期向Bot发送数据或等待指令,攻击者则能匿名通过Telegram频道大规模操控“僵尸网络”,发起DDoS攻击或窃取敏感信息。由于Telegram通信通常难以被完全阻断,这为黑色产业提供了隐蔽的指挥通道。此外,如果用户不慎下载了伪装成合法遥控工具的恶意客户端,个人设备的安全将面临严重威胁。

因此,在使用Telegram进行远程遥控时,安全实践至关重要。首先,务必使用官方Bot API并确保通信启用加密。其次,应为Bot设置复杂的访问令牌,并严格限制其可执行的命令范围,遵循最小权限原则。对于个人用户,避免使用来源不明的遥控脚本或客户端,定期审查Bot的访问日志。从更广的视角看,网络监管机构与企业安全团队也需要关注此类技术可能带来的新型风险,并更新相应的检测与防御策略。

总而言之,Telegram的远程遥控功能是技术中性化的典型体现。它如同一个高效的远程数字开关,在善用者手中是提升效率的神器,在恶意者手中则可能成为危险的武器。了解其原理、应用与潜在风险,有助于我们更安全地驾驭这项技术,让创新真正服务于便捷与进步。